با سلام..

تستهای جدید این کمپانی رو که در دهم مارس سال 2012 انجام شد و با آخرین بازنگری 10 آوریل ( هفته ی گذشته ) رو خدمت شما عرض میکنم..

بیس اصلی این تست روی ماژول On demand detection هست که همراه به اون تعداد آلارمهای اشتباه هم بررسی شده..

همونطور که میدونید وقتی قدرت شناسایی مخرب ، در یک سوییت امنیتی بررسی میشه به موازات اون باید آلارم های اشتباه رو هم درنظر گرفت..

حالا دلیلش چیه ؟

ببینید هستن محصولاتی که FA ( آلارم اشتباه ) های زیادی دارن ، به عنوان مثال عرض میکنم : آویرا ممکنه هرچی

مخرب بهش بدیم شناسایی کنه... و درصد شناسایی بشه 100 % ، اونوقت از طرفی وقتی بررسی میکنیم میبینیم که تعداد FA های آویرا مثلا 15 تا هستش.. این رو داشته باشین ،

از طرف دیگه میایم سوییت امنیتی بولگارد رو تست میکنیم میبینیم که مثلا شده 98 درصد در قدرت شناسایی و همچنین با تعداد 5 تا FA

یعنی مختصرا به این شکل >>>>

Avira>> 100 % detection & 15 FA

Bullguard>> 98 % detection & 5 FA

اگه یکم با خودتون حساب کنید میبینید که در این مثالی که خدمتتون عرض کردم نتیجه ی سوییت بولگارد مطلوب تر هست برای ما.. تعداد FA کمتر اولویتش بیشتر هست ، وقتی درصد شناسایی سوییت ها بالای 93 باشه..

البته اینهایی که عرض کردم فقط مثال بود و مسلما در واقعیت به این شکل نیست..

خب یکم باید اول زمینه بچینم همینطوری که نمیشه که

در آخرین دوره این تستها سوییت های امنیتی زیر آنالیز شدند :

AhnLab v3 internet security 8.0.5.19

Avast! Free antivirus 7.0.1407

AVG Anti-Virus 2012.0.1913

AVIRA Antivirus premium 12.0.0.915

Bitdefender Anti-Virus+ 15.0.36.1530

BullGuard Antivirus 12.0.215

eScan Antivirus 11.0.1139.1146

ESET NOD32 Antivirus 5.0.95.0

F-Secure Anti-Virus 12.49.104

Fortinet FortiClient Lite 4.3.3.0436

G DATA Antivirus 22.1.0.2

GFI Vipre Antivirus 5.0.5134

Kaspersky Antivirus 12.0.0.374

McAfee Antivirus Plus 11.0.654

Microsoft Security Essentials 2.1.1116.0

Panda Cloud free Antivirus 1.5.2

PC Tools Spyware Doctor with Antivirus 9.0.0.909

Sophos Anti-Virus 10.0

Trend Micro Titanium AntiVirus Plus 5.0.1280

Webroot SecureAnywhere 8.0.1.95

اکثر سوییت های امنیتی روی تنظیمات قوی یا به اصطلاح High settings هستن به صورت پیشفرض ، اما همچنین محصولاتی هم هستن که تنظیمات اونا به صورت پیشفرض ضعیف هستش یا خیلی خیلی قوی هستش..

کمپانی آ_وی ناچارا خودش در اقدامی این تنظیمات رو به گونه ای هماهنگ کرده که برابری حاکم باشه و امکان امتحان مالوارهای مختلف فراهم باشه.

================================================== ==============

نکات جالبی که اینجا هست :

آویرا و آ-وی-جی درخواست کردن که هشدارهای اطلاعاتی مربوط به پکرها به عنوان مالوار درنظر گرفته نشه ( که البته همین کار انجام شده چه درحالت سلامتی و چه در حالت آلودگی )

کاسپراسکای و آویرا و آواست : با هروئیستیک لول که روی تنظیمات قوی تنظیم شده تست شدند.

اف سکیور و سوفوس درخواست کردن که : روی تنظیمات پیشفرض خودشون تست بشن و تنظیمات حرفه ای شون انجام نشه.. ( که البته گویاست که برای کسب افتخار بیشتر این درخواست رو داشتن )

================================================== ==============

به دلیل اینکه چندین محصول امنیتی از تکنولوژی Cloud Scanning بهره میبرند به طبع نیاز به یک کانکشن اینترنت

فعال در حین تست بوده که این کانکشن براشون فراهم شده... به طور کلی کمپانی آ-وی ازین به بعد تمامی

تستهارو با یک کلاد فعال انجام میده .. کاربرین هم باید آگاه باشن که بازه ی شناسایی یک مخرب در حین فعال

بودن تکنولوژی کلاد ممکنه در بعضی موارد به طرز باور نکردنی زیاد باشه.. و دقیقا به خاطر همین هستش که

کلاد اسکنر به عنوان یک ماژولی نام برده میشه که نرخ شناسایی مخرب در سوییت ها رو افزایش میده.

پس با این حساب اگه کانکشن فعال آنلاین درحین اسکن سوییتی که از تکنولوژی کلاد استفاده میکنه به هردلیلی

قطع بشه.. یک اسکن در حال پردازش رو تقریبا بی فایده میکنه.

================================================== ==============

همونطوری که میدونید دیگه On-demand scanning speed یا همون سرعت اسکن های دستی دیگه دراین تستهای بررسی نمیشن.

================================================== ==============

استاندارد درجه بندی شناسایی و FA ها در جدول زیر تعریف شده :

همونطور که میبینید تعداد FA های زیر 15 تا مطلوب هستش و جز دسته ی Few & Very few قرار گرفته.

همچنین درجدول پایین نمونه های از دست رفته رو ثبت کرده که به طبع هرچقدر پایین باشه مطلوب تر هست.

همه ی محصول ها آمار خوبی رو داشتن و همونطوری که میبینید تعداد واریانتهای از دست رفته به عدد 10 نمیرسه... به همین علت نرخ شناسایی سوییتها به سه دسته کلاستر بندی شدند.

================================================== ==============

نکته ی دیگه که حائز اهمیت هستش این هست که نرخ های شناسایی این تست شامل تکنولوژی های زمان اجرای مخرب یعنی

HIPS و Behavior blocker

نمیشود..

زیباترین بخش این تستها در چند ماه آینده منتشر خواهد شد که شامل تستهای Heuristic / behavioral هست

که اینطوری هستش که مشخص میشه که محصولات در شناسایی و بلاک کامل مخربهای ناشناس و جدید از دوطریق On-demand scan و On-Access scan ،، تا چه حدی میتونن خوب عمل کنند ، البته این درحالی هستش

که تکنولوژی کلاد نادیده گرفته میشه..

به طور کلی امروزه اکثر محصولات امنیتی حداقل از یکی از خصیصه های مقابل که خدمتتون عرض میکنم استقاده میکنن: HIPS ، Behavior-based ، reputation-based یا دیگر توابع امنیتی یا حداقل هشداری درباره ی امکان آلوده بودن فایل وقتی که یوزر قصد اجرا کردن اون رو داره ، همه این خصیصه ها در حالیست که دیگر سپر دفاعی 2 ماژول مهم On-demand و ON-Access اسکن پایین اومده..

================================================== ==============

خوب اما دیدن نتیجه های این دوره ی کمپانی آ-وی ، بدون دونستن این اطلاعات اولیه که بالا خدمتتون عرض کردم

لطفی نداره..

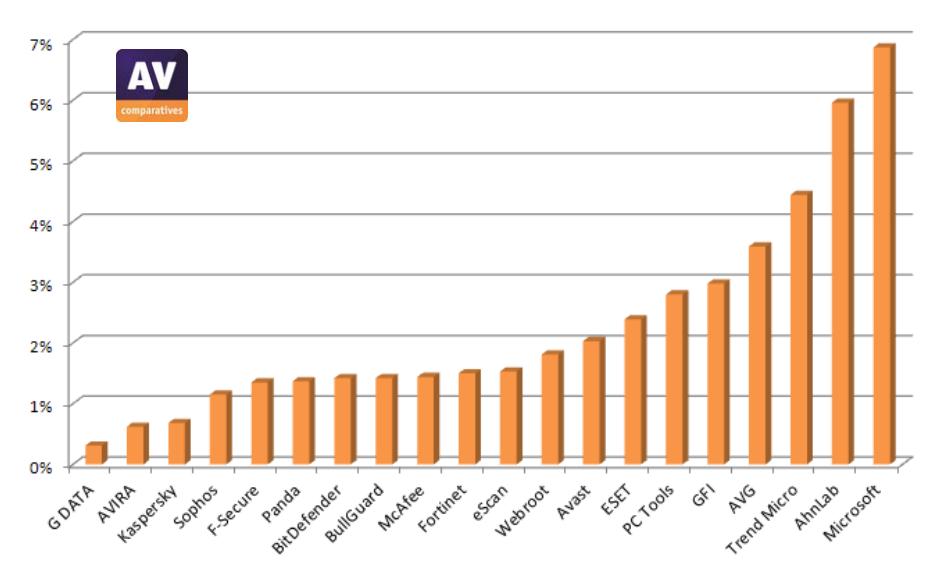

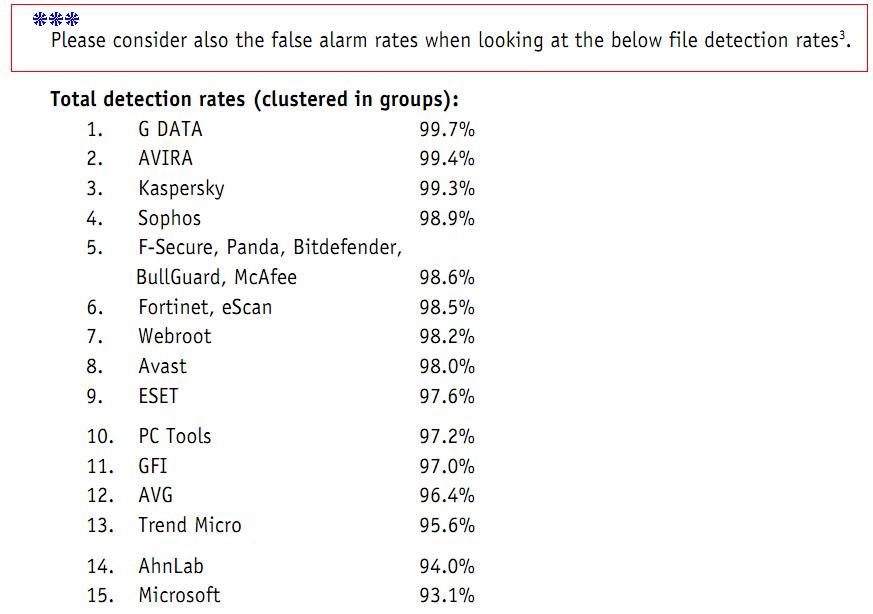

*** تست شناسایی مخرب کلاستر بندی شده ***

( همونطور که توضیح دادم و در آمار پایین هم میبینید تعداد FA هم باید به موازات این تست

دیده بشه تا بتونیم قضاوت اصلی رو حاکم کنیم )

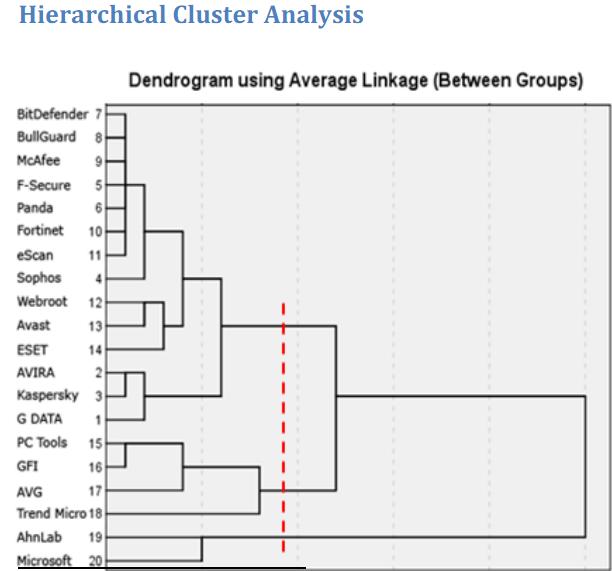

*** آنالیز برحسب کلاستر ها ***

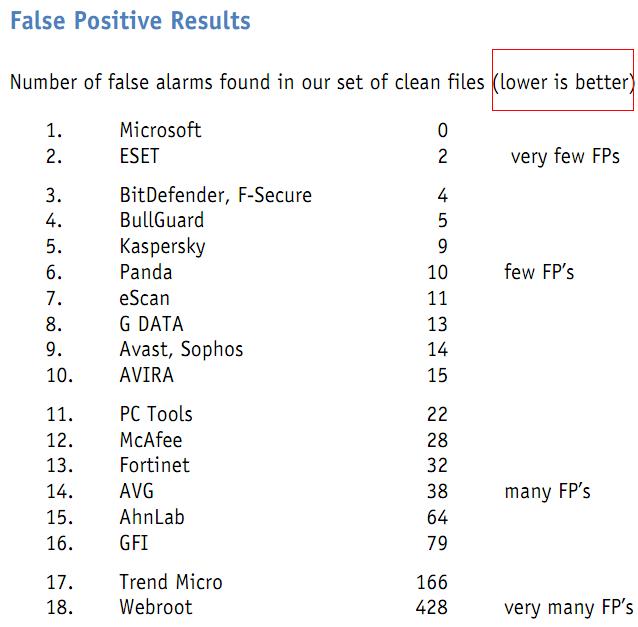

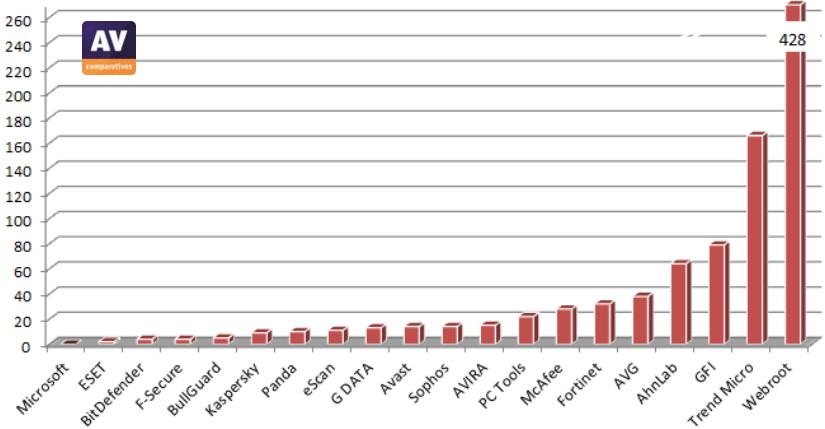

*** تعداد FA های سوییتها ***

( که خیلی هم مهم هست )

*** و این هم دیاگرام FA ها ***

*** برندگان این تست ***

================================================== ==============

در آخر من یک جمله ای هست که کمپانی آ-وی میگه خیلی دوست دارم :

میگه که : اگه یک محصول در شناختن درصد زیادی از مالوار ها خوب عمل میکنه اما دارای FA های زیاد هست ،

لزوما از محصولی که شناسایی مخرب کمتر داره ولی به ندرت FA داره ، بهتر نیست..

پیروز باشید...

.gif)

.gif) با تشکر از Dr.Smith عزیز

با تشکر از Dr.Smith عزیز

.gif)

.gif)