کشف پیچیدهترین نرمافزار جاسوس تاریخ / حمله "شعله" 20 مگابایتی به ایران

خبرگزاری فارس: رسانه های خبری از انتشار بدافزار به شدت پیچیده جدیدی خبر داده اند که کشورهای خاورمیانه و به خصوص ایران را هدف قرار داده است.

به گزارش فارس به نقل از کامپیوترورلد، محققان چندین شرکت امنیتی غربی و شرکت های تحقیقاتی هم شناسایی این بدافزار به نام Flamer را تایید کرده و از آغاز بررسی ها و تجزیه و تحلیل آن خبر داده اند.

متخصصان مرکز ماهر در ایران Flamer را عامل سرقت حجم گسترده ای از اطلاعات در هفته های اخیر توصیف کرده و می گویند این بدافزار به دنبال انتشار بدافزارهای مشابهی مانند استاکس نت و دیوکو عرضه شده است.

محققان شرکت امنیتی کاسپراسکای هم تجزیه و تحلیل های گسترده ای را بر روی این بدافزار به عمل آورده اند و معتقدند این بدافزار از نظر هدف گیری جغرافیایی و نحوه انتشار شباهت های زیادی با استاکس نت و دیوکو دارد. اما Flamer از ویژگی های متفاوتی هم برخوردار است و از هر دو بدافزار قبلی پیچیده تر می باشد.

Flamer که از سوی کاسپراسکای Flame نامیده شده از ماژول های متعددی برخوردار است که طراحی حملات گسترده ای را ممکن کرده است. این بدافزار می تواند در آن واحد اقدامات تخریبی متعدد و متنوعی را انجام دهد که هدف اکثر انها سرقت اطلاعات و خرابکاری سایبری است.

یکی از توانایی های این بدافزار سوءاستفاده از میکروفون رایانه برای ضبط مکالمات افراد است. تهیه عکس از برنامه های خاص در زمان اجرا، به خاطر سپردن نحوه فشرده شدن دکمه های صفحه کلید، بررسی ترافیک شبکه و جاسوسی در این زمینه و در نهایت برقراری ارتباط با وسایل الکترونیک مجاور از طریق بلوتوث از جمله ویژگی های این بدافزار بسیار خطرناک است.

محققان می گویند نسخه های اولیه این بدافزار در سال 2010 طراحی و عرضه شده و با به روزرسانی ماژول های Flamer توان تخریبی آن چند برابر شده است. در حالی که استاکس نت و دیویکو هر یک تنها حدود 500 کیلوبایت حجم داشتند – حجمی که از نظر شرکت های امنیتی بالاست – حجم کل بدافزار Flamer به بیش از 20 مگابایت می رسد که برای یک بدافزار رقمی کاملا نامتعارف است.

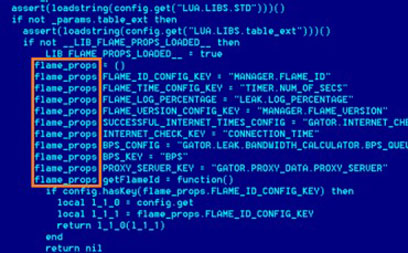

یافته های کاسپراسکای همچنین نشان می دهد که بخشی از اجزای این بدافزار به زبان برنامه نویسی LUA نوشته شده اند. استفاده از چنین زبان برنامه نویسی برای ویروس نویسی کاملا نامتعارف و بی سابقه است. معمولا از این زبان برای نگارش و طراحی بازی های رایانه ای استفاده می شود. کاسپراسکای می گوید تاکنون هرگز از این زبان برای طراحی بدافزارهای رایانه ای استفاده نشده بود.

Flamer برای انتشار، خود را بر روی دستگاه های قابل اتصال به پرت های یو اس بی منتقل می کند و سپس به سرعت از رایانه ای به رایانه دیگر کپی می شود. این بدافزار همچنین از یک آسیب پذیری قدیمی در ویندوز که مورد سواستفاده استاکس نت هم قرار گرفته بود، بهره می گیرد.

Flamer از چنان قدرتی برخوردار است که حتی رایانه های مجهز به سیستم عامل ویندوز 7 که تمام وصله های امنیتی به روزرسان بر روی آنها نصب شده را هم آلوده کرده است. اگر Flamer تشخیص دهد که بر روی رایانه نرم افزار ضدویروس نصب شده برای جلوگیری از شناسایی خود از اجرای برخی کدهای مخرب خودداری می کند. همین مساله موجب شده تا شناسایی این بدافزار تاکنون دشوار بوده باشد.

بیشترین میزان آلودگی به این بدافزار در ایران، سودان، سوریه، رژیم صهیونیستی، عربستان و مصر گزارش شده است. شرکت امنیتی سمانتک هم که در این زمینه تحقیقاتی انجام داده، می گوید مواردی از آلودگی به این بدافزار را در مجارستان، اتریش، روسیه، هنگ کنگ و امارات متحده عربی مشاهده کرده است. البته ممکن است بخشی از این ارقام که مربوط به استفاده مسافران از لپ تاپ هایشان در دیگر کشورهاست دقیق نباشد.

با توجه به توان گسترده این بدافزار برای سرقت اطلاعات نمی توان به طور دقیق در مورد اهداف طراحی آن اظهار نظر کرد. به نظر می رسد هر یک از بخش ها و ماژول های Flamer برای کار خاصی برنامه ریزی شده که پی بردن به آن نیاز به ماهها صرف وقت و هزینه دارد.

این بدافزار صرفا سازمان های صنعتی و حساس را هدف نگرفته ولی مشخص است که به آلوده کردن رایانه های موجود در مراکز دولتی، نهادهای آموزشی، شرکت های تجاری و حتی رایانه های شخصی مورد استفاده افراد به طور شخصی علاقه خاصی دارد. همانطور که طراحان واقعی استاکس نت و دیوکو هرگز مشخص نشدند، کسی مسئولیت طراحی Flamerرا هم بر عهده نگرفته است. اما پیچیدگی این بدافزار و همین طور حجم بالای منابع مورد نیاز برای طراحی چنین محصول خطرناکی تردیدی باقی نگذاشته که یک دولت بزرگ در پس پرده این بدافزار را طراحی کرده است.

محققان کاسپراسکای هم هنوز نتوانسته اند در مورد کشور اصلی طراحی این بدافزار گمانه زنی کنند، اما با توجه به اینکه بخشی از متون کدهای این بدافزار به زبان انگلیسی نوشته شده، کشورهایی مانند آمریکا و انگلیس در مظان اتهام قرار می گیرند. محققان سمانتک هم نظر مشابهی داشته و می گویند بررسی کدهای Flamer نشان می دهد برنامه نویسانی که آن را طراحی کرده اند اصالتا انگلیسی زبان بوده اند.

محققان دانشگاه بوداپست هم که نقش مهمی در کشف و شناسایی این بدافزار داشته اند می گویند: نتیجه بررسی های فنی ما نشان می دهد که Flamer ( که توسط این گروه sKyWIper نامیده شده) ، توسط یک نهاد دولتی یا دولتی نوشته شده که از بودجه فراوان برخوردار بوده است و به انجام فعالیت های جنگ سایبری علاقمند است. در این گزارش هم تصریح شده که sKyWIper به طور قطع پیچیده ترین بدافزاری است که محققان این دانشگاه تاکنون با آن مواجه شده اند وشاید بتوان آن را پیچیده ترین بدافزار تاریخ دانست.

.gif) ببینید از چه تکنیک هایی استفاده میکنه که این همه مدت مخفی مونده

ببینید از چه تکنیک هایی استفاده میکنه که این همه مدت مخفی مونده