درود

دوستان شاید دلتون بخواد که درباره ی این کرم استاکسنت بدونین که من این تاپیک رو برای همین راه اندازی کردم..

ازین روز به بعد این تاپیک اختصاصی این کرم خواهد بود

اینجا قراره یک اطلاعاتی درموردش بدیم.

نحوه ی آلوده سازی..

این که اولین بار از کجا آمد

راه های انتقال کرم

یک خواهشی هم ازتون دارم این هست که این تاپیک کاملا علمی هست و جای بحثهای C یا 30 نیست و در هر صورت مورد دیده شده برخورد خواهد شد.

با سپاس...امین.gif)

جواب بصورت نقل قول

جواب بصورت نقل قول

.gif)

.gif)

.gif) پس اگر هم بیاد من با آغوش باز ازش استقبال می کنم.

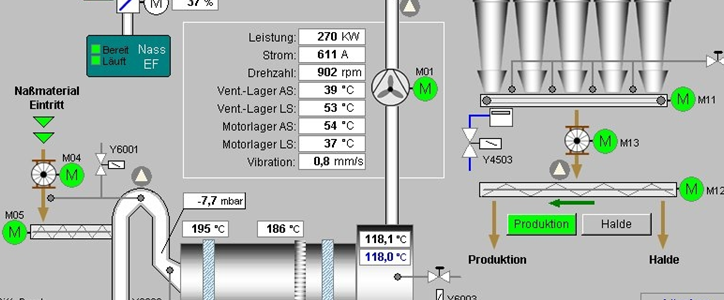

پس اگر هم بیاد من با آغوش باز ازش استقبال می کنم. .gif) مخصوصا اون عکسه که فکر کردم در موردش توضیح دادی اما نداده بودی و منم هیچی ازش بارم نشد

مخصوصا اون عکسه که فکر کردم در موردش توضیح دادی اما نداده بودی و منم هیچی ازش بارم نشد